Sudah dijorokin ditimpa tangga

Harapkan centang biru di langit, akun Instagram diserahkan

Harapkan iPhone murah, uang diakun disetorkan

Sudah jatuh tertimpa tangga, itu adalah pepatah jadul dan melihat aksi penipuan phishing Instagram hari ini, pepatahnya bisa diganti menjadi sudah dijorokin, ditimpa tangga pula. Bagaimana maksudnya ?

Aksi penipu mengelabui korbannya dengan iming-iming centang biru atau blue checkmark Instagram sangat banyak memakan korban dan mayoritas korbannya adalah akun Instagram SMB Small and Medium Business dengan jumlah follower ribuan. Dengan memalsukan diri sebagai admin Instagram dan iming-iming mendapatkan centang biru, korban ditawari centang biru dan digiring ke situs phishing untuk memulai proses mendapatkan centang biru. Jika korban percaya dan memasukkan kredensialnya, jelas bukan centang biru yang didapatkan melainkan haru biru karena akunnya dibajak.

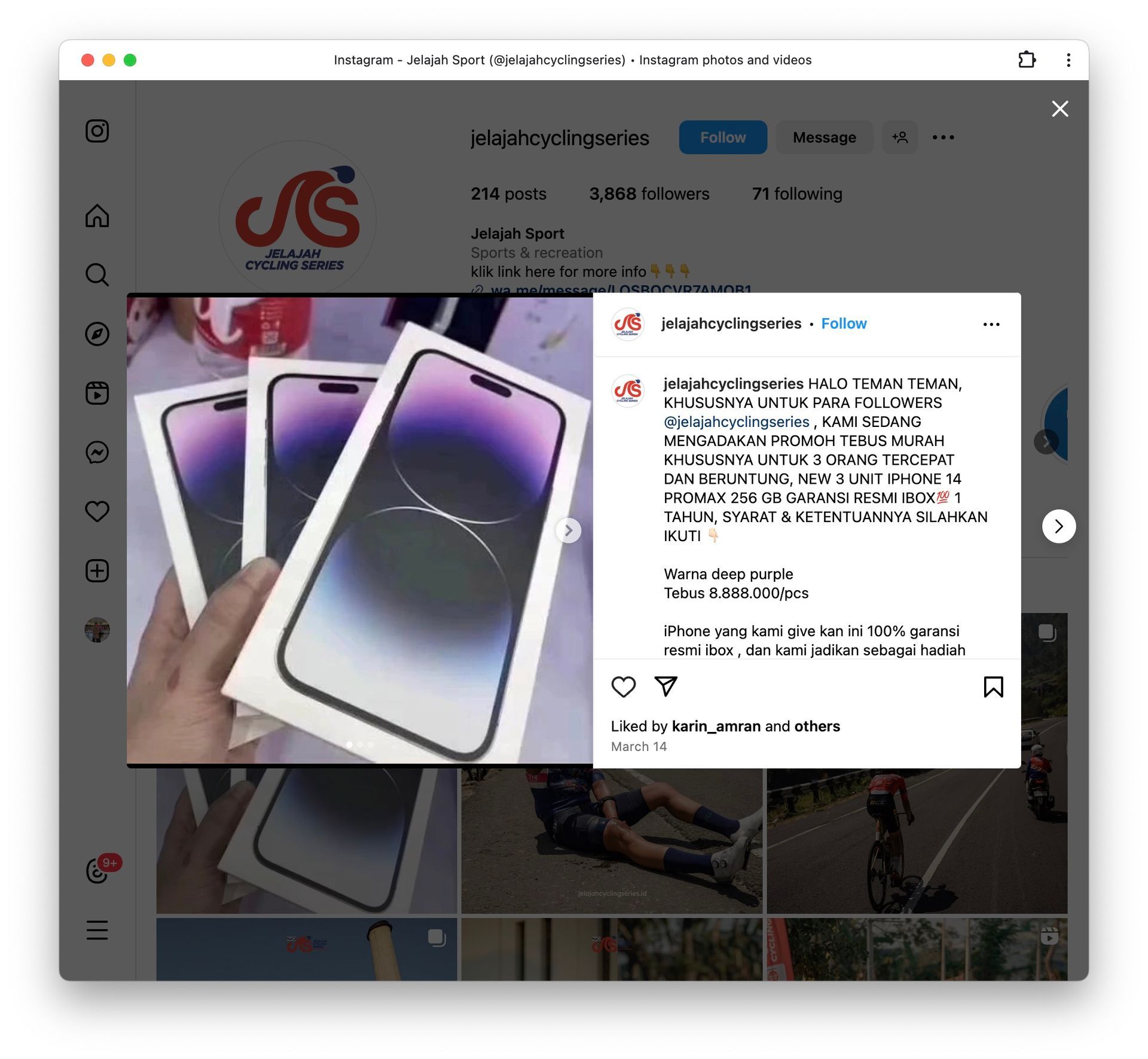

Celakanya lagi, akun yang dibajak akan digunakan untuk melakukan penipuan mengatasnamakan pemilik akun dan follower akun tersebut yang akan dijadikan sasaran penipuan. Follower dijanjikan promo penghargaan iPhone murah khusus untuk follower akun dan jika follower percaya dan mengikuti promo tersebut, ia dijanjikan dapat menebus iPhone dengan harga murah. Jika ia melakukan transfer ke rekening penipu, jelas bukan iPhone yang didapatkan melainkan penipuan dan hal inilah yang membuat pemilik akun yang dibajak tersebut ibaratnya :

"Sudah dijorokin, ditimpa tangga".

Menawarkan Centang Biru

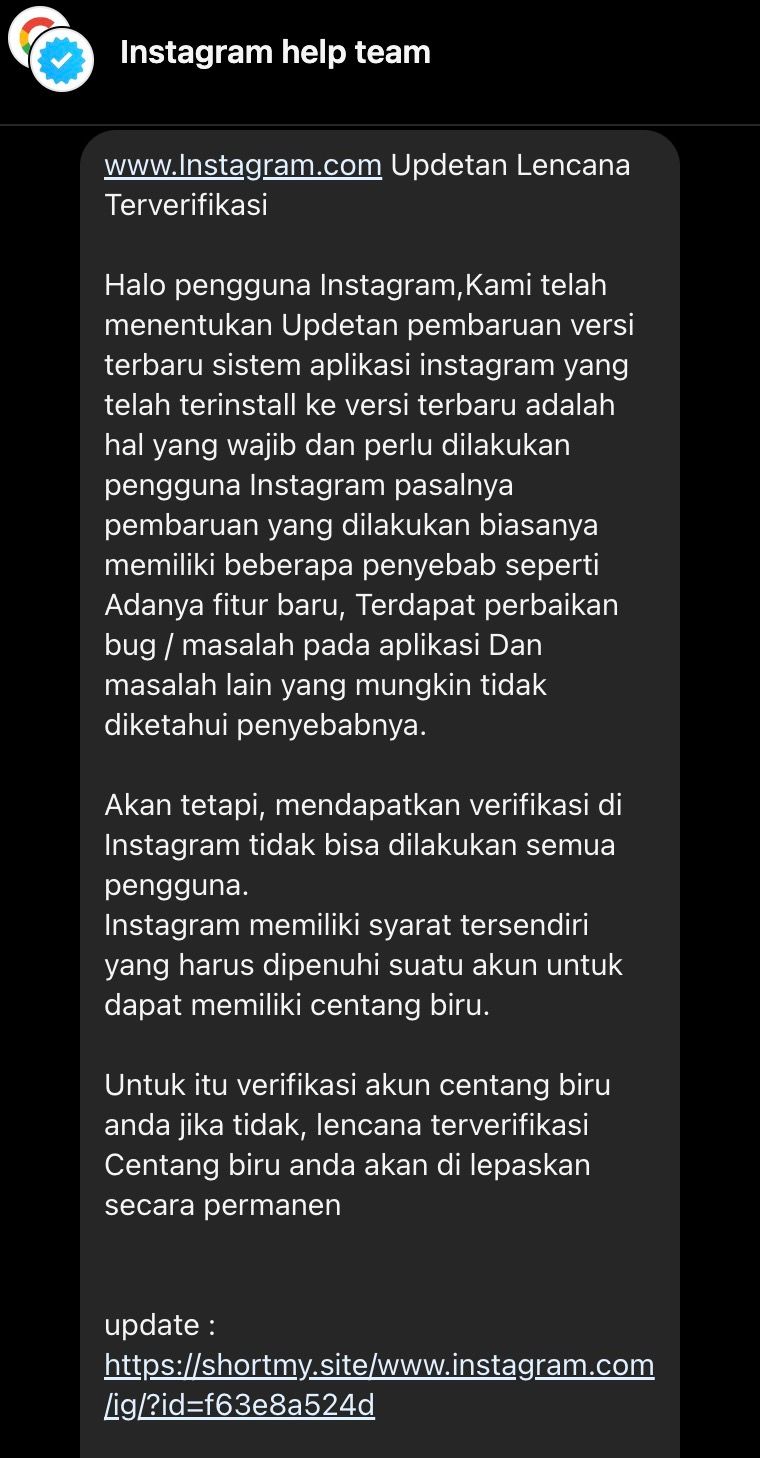

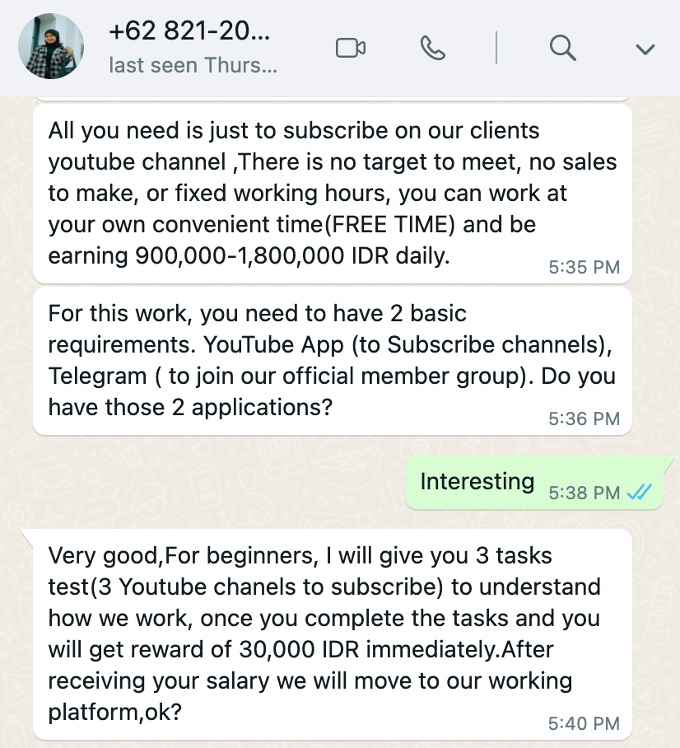

Penipu akan mengirimkan DM Direct Message kepada pemilik akun Instagram yang diincarnya. Jika anda tidak memiliki centang biru, maka anda akan diiming-imingi dengan centang biru dan memasukkan kredensial pada situs phishing yang telah dipersiapkan. Sedangkan untuk pemilik centang biru, mendapat ancaman pencabutan centang biru jika tidak melakukan verifikasi pada situs yang telah ditentukan.

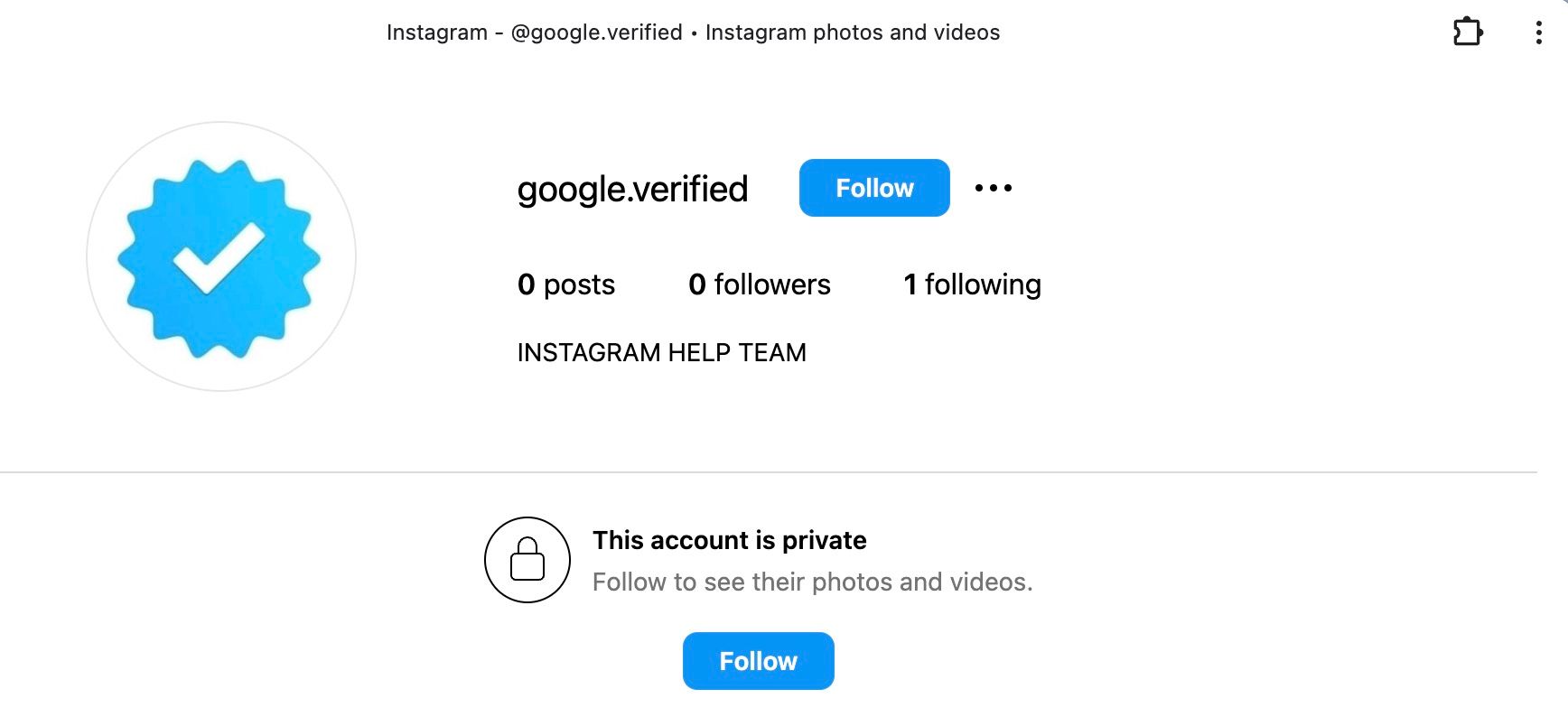

Untuk melancarkan aksinya, penipu akan membuat akun khusus dengan profile picture yang meyakinkan seperti gambar 1 di bawah ini :

Adapun pesan akan dikirimkan melalui Direct Message dengan isi pesan sebagai berikut (lihat gambar 2)

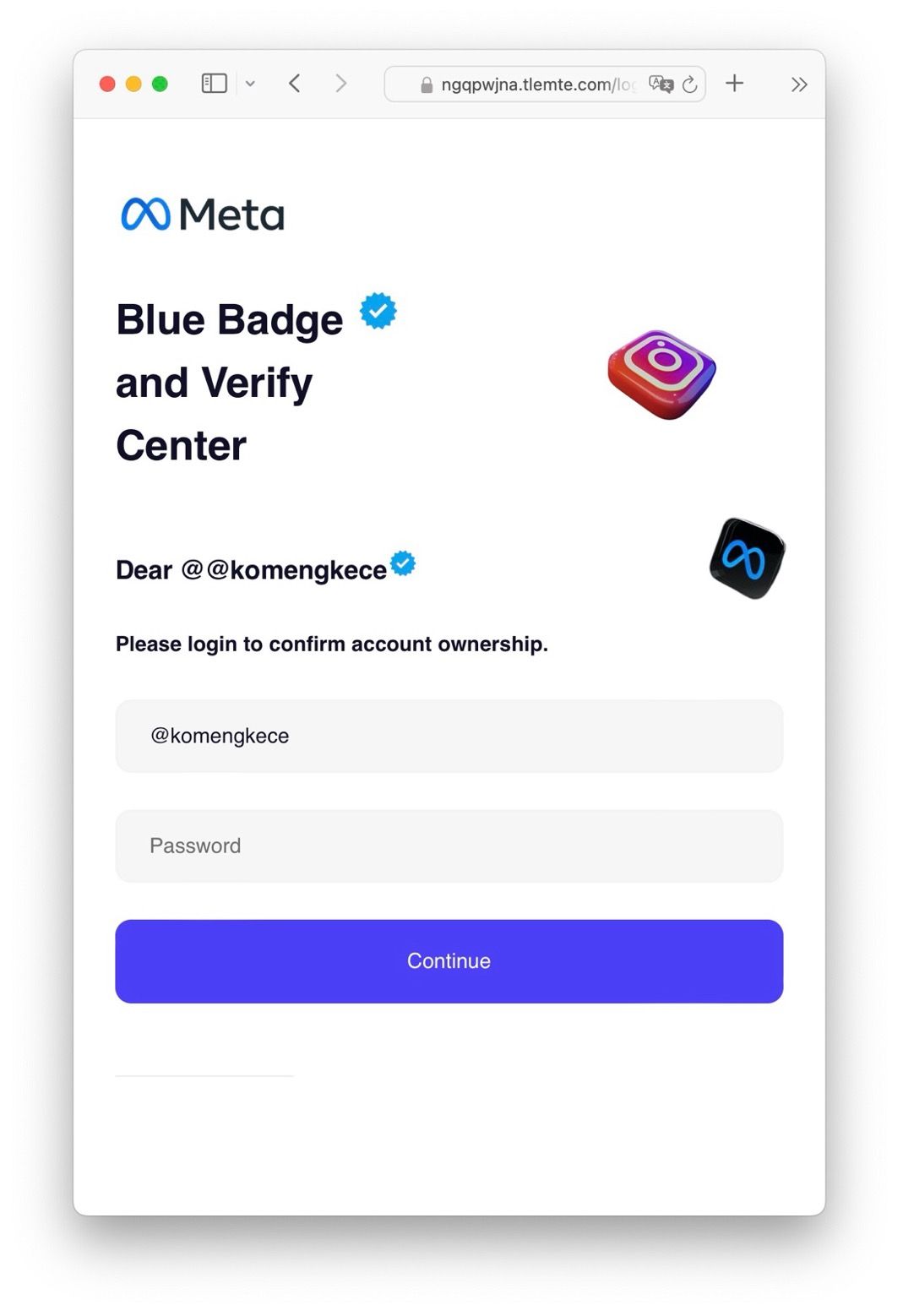

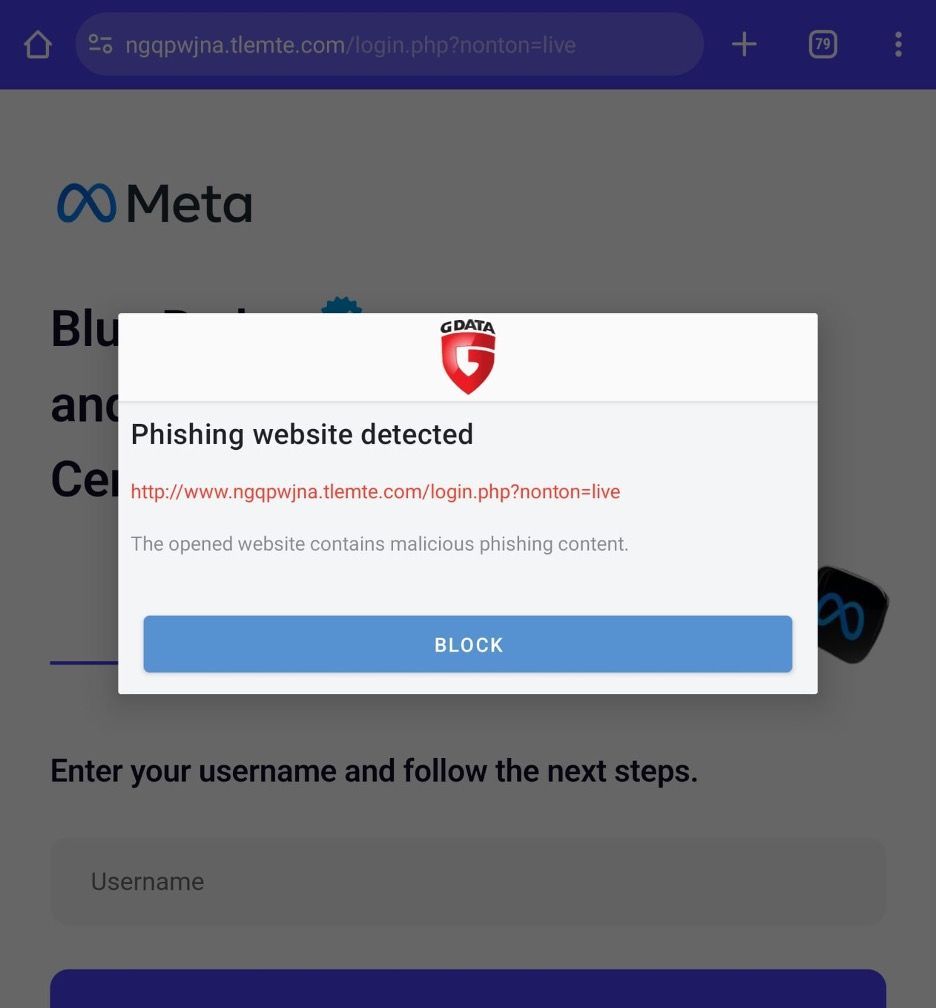

Jika korbannya tertipu mengklik situs pemendek tautan yang dirancang sedemikian rupa sehingga mirip situs asli. Maka ia akan diarahkan ke situs phishing untuk memasukkan kredensialnya (lihat gambar 3),

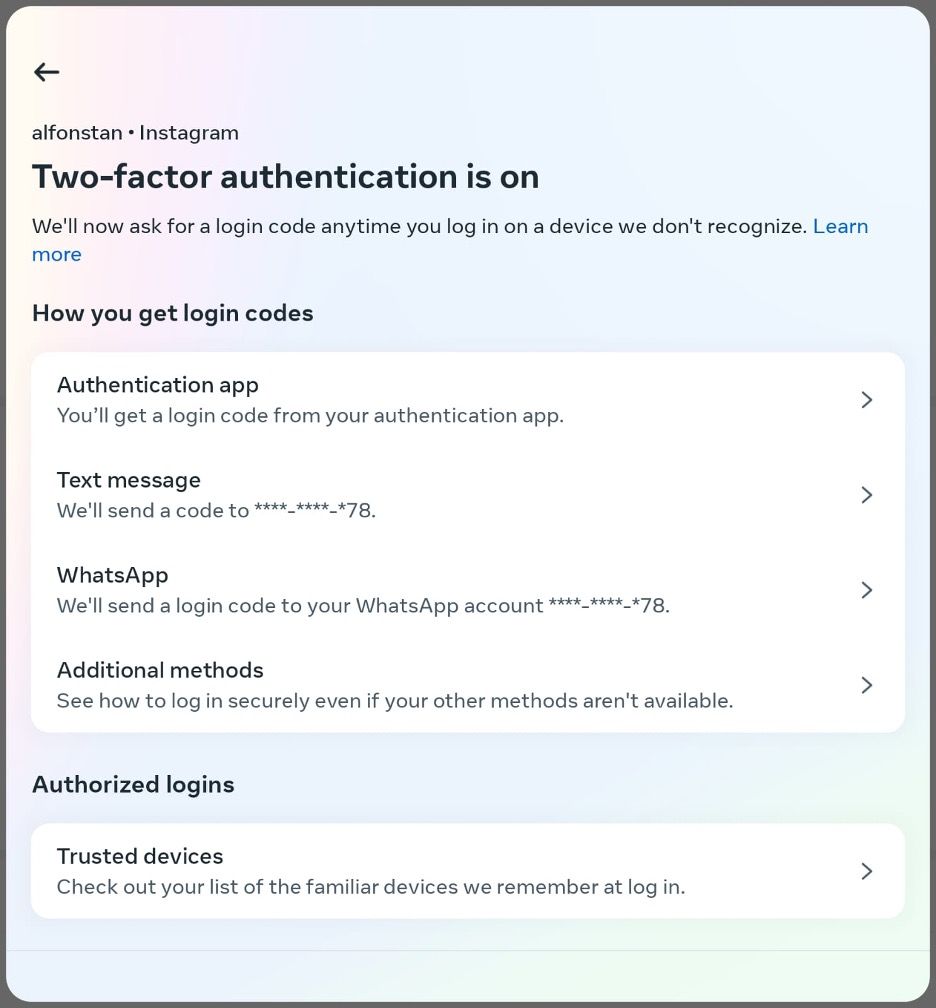

maka akun tersebut akan langsung diambilalih dan semua email dan nomor ponsel terkait akun akan langsung diganti dan penipu akan mengaktifkan TFA Two Factor Authentication sehingga akun tersebut akan terkunci sekalipun berhasil diklaim balik oleh pemiliknya.

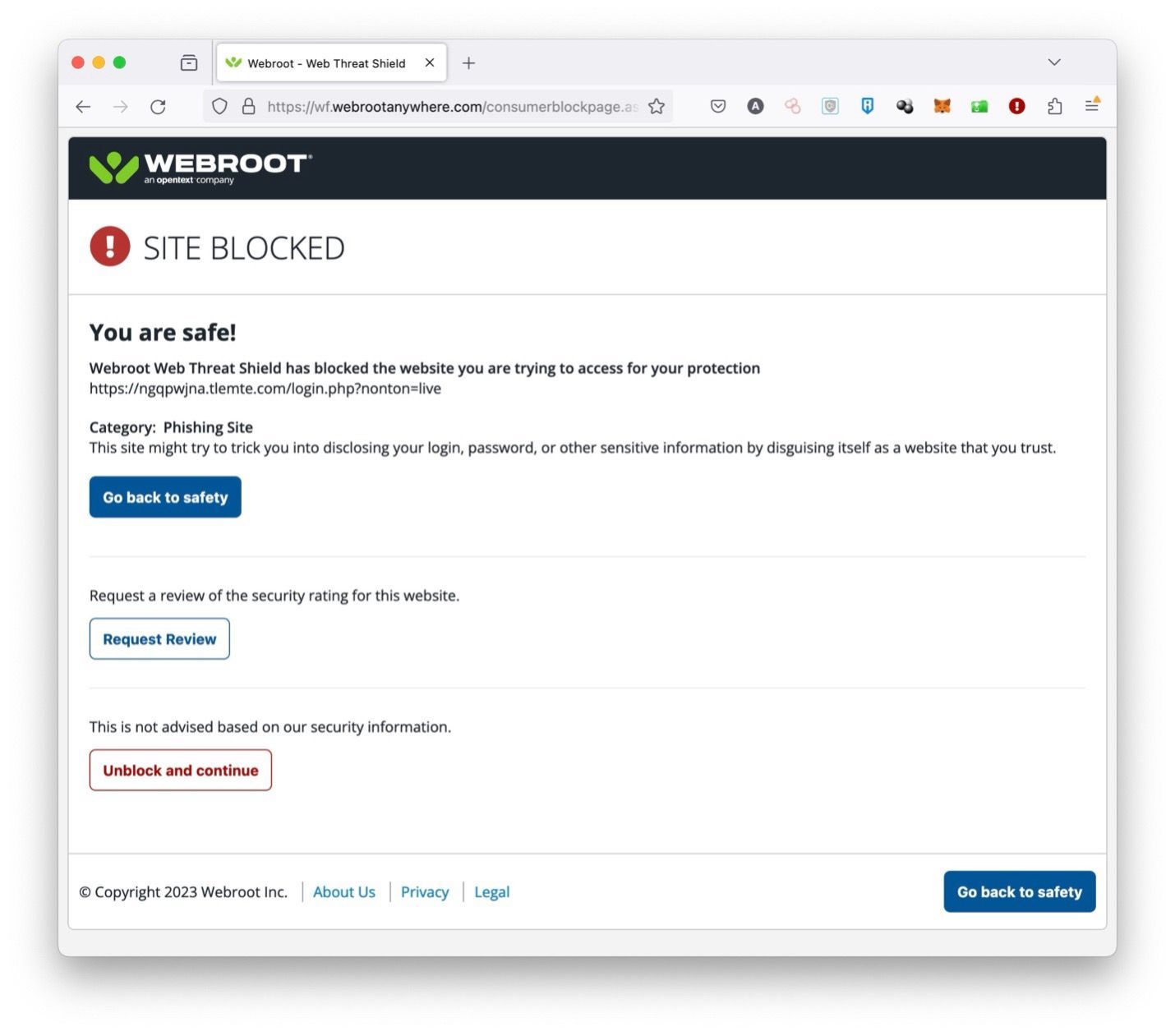

Sebenarnya, jika korban menginstal antivirus yang memiliki fitur anti phishing, situs phishing tersebut akan teridentifikasi dan korban akan diperingati bahwa ia membuka situs phishing (lihat gambar 4)

Awal dari Bencana

Jika anda mengira penderitaan pemilik akun sudah cukup karena akunnya dibajak, ini hanya awal dari bencana yang lebih besar lagi. Nama baik pemilik akun Instagram yang dibajak akan digunakan dan reputasi pemilik akun yang dibajak akan dieksploitasi sedemikian rupa untuk menipu follower akun tersebut. Penipu akan melakukan posting khusus untuk semua follower akun tersebut yang intinya berterimakasih kepada follower akun dan ingin memberikan penghargaan kepada follower dengan memberikan iPhone murah. Berikut ini adalah salah satu akun komunitas Instagram yang berhasil dibajak dan dieksploitasi sedemikian rupa dimana pemipu mengincar follower akun yang dibajak dan dijanjikan akan mendapatkan iPhone 14 Promax yang harga aslinya lebih dari Rp. 20 juta dapat ditebus dengan hanya Rp. 8.888.000,- (lihat gambar 5) **

** Vaksincom sudah berkomunikasi dengan pemilik akun Jelajahcyclingseries yang dibajak dan mendapatkan persetujuan untuk menampilkan informasi ini.

Tentunya follower akun yang tidak mengetahui bahwa akun tersebut telah dibajak dan memiliki hubungan baik dengan pemilik akun akan mudah percaya dan melakukan transfer ke rekening penipu. Namun jelas iPhone yang dijanjikan tidak pernah dikirimkan. Dan hal ini jelas akan menempatkan pemilik akun pada posisi serba salah karena korban melakukan transfer karena percaya kepada pemilik akun karena hubungan baik yang telah terjalin selama ini.

Apa yang harus anda lakukan jika akun anda berhasil dicuri ?

- Segera umumkan ke semua pelanggan anda supaya mereka tidak menjadi korban penipuan yang menggunakan akun anda. Anda dapat menggunakan kanal lain seperti group Whatsapp, situs, SMS atau media lain yang anda yakini dapat mencapai semua pelanggan.

- Laporkan segera ke Instagram dan usahakan klaim kembali akun anda dengan mengisi data dan mengikuti proses di https://www.instagram.com/hacked/. Perlu anda ketahui, jika penipu sudah mengganti email dan nomor ponsel akun, anda masih bisa membuktikan bahwa anda pemilik asli dengan catatan akun email dan nomor ponsel tesebut masih anda kuasai. Tetapi, jika pembajak sudah mengaktifkan TFA pada akun tersebut, maka sekalipun anda berhasil klaim balik akun Instagram anda, anda tetap akan terkunci dan tidak bisa mengakses akun tersebut karena tidak mengetahui TFA yang diaktifkan oleh penipu. Karena itu harap anda menyadari bahwa mengaktifkan TFA pada akun Instagram sebelum dibajak akan sangat membantu mengamankan akun Instagram anda.

Pelajaran apa yang bisa diambil dan pencegahan.

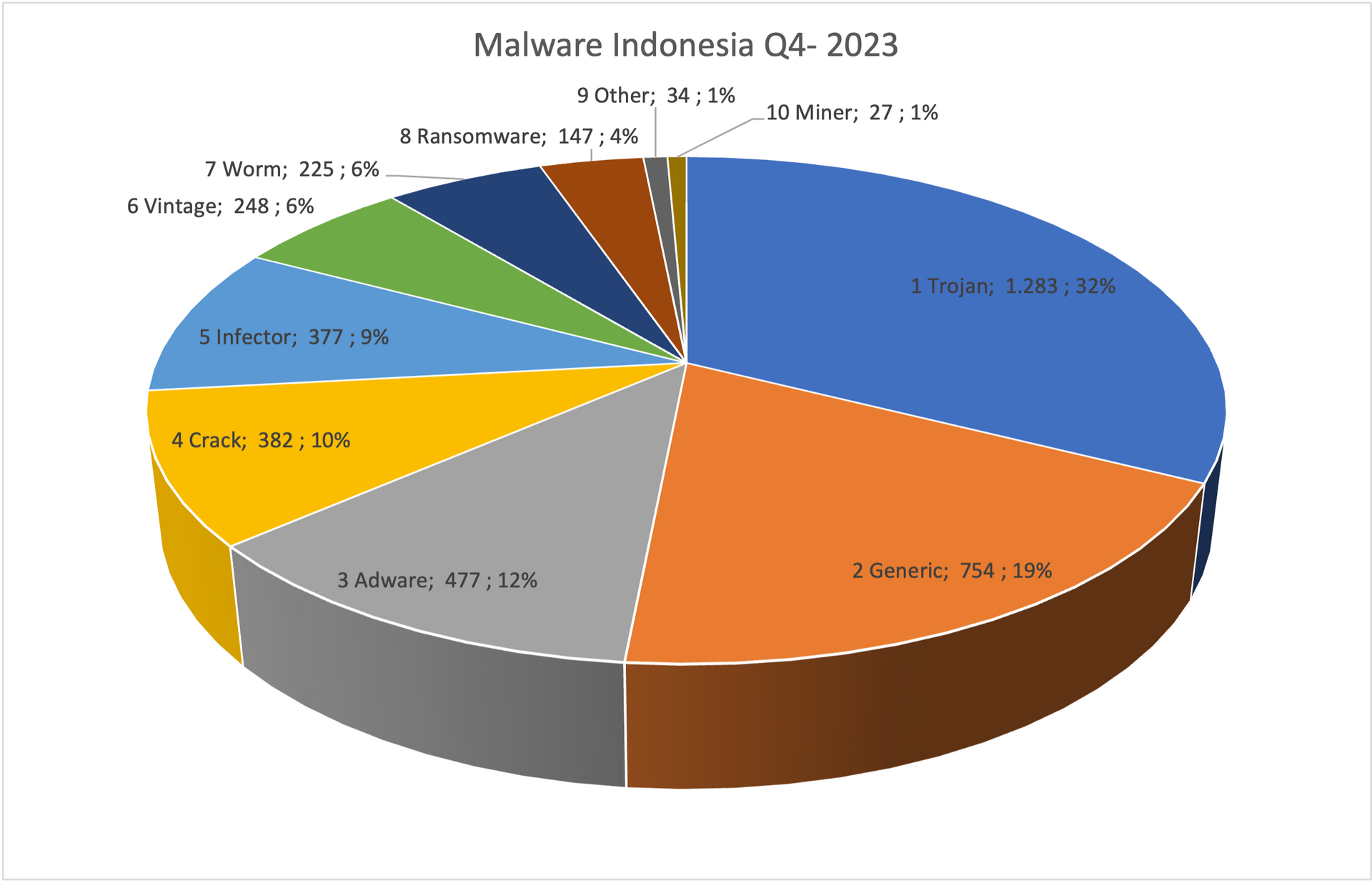

- Phishing adalah ancaman yang tidak kalah berbahaya dari malware dan nyatanya serangan phishing justru lebih meningkat dibandingkan malware dan harus diwaspadai.

- Password sebaik apapun tidak akan melindungi anda dari phishing. Sekalipun anda sudah memilih kombinasi password yang rumit dan panjang dan menggantinya sesering mungkin, jika anda tertipu situs phishing maka tetap penipu akan mengetahui password anda dan mengambil alih akun anda.

- Pilih antivirus yang dapat melindungi anda dari ancaman phishing sehingga ktika anda tertipu masih ada yang memperingati anda. (lihat gambar 6)

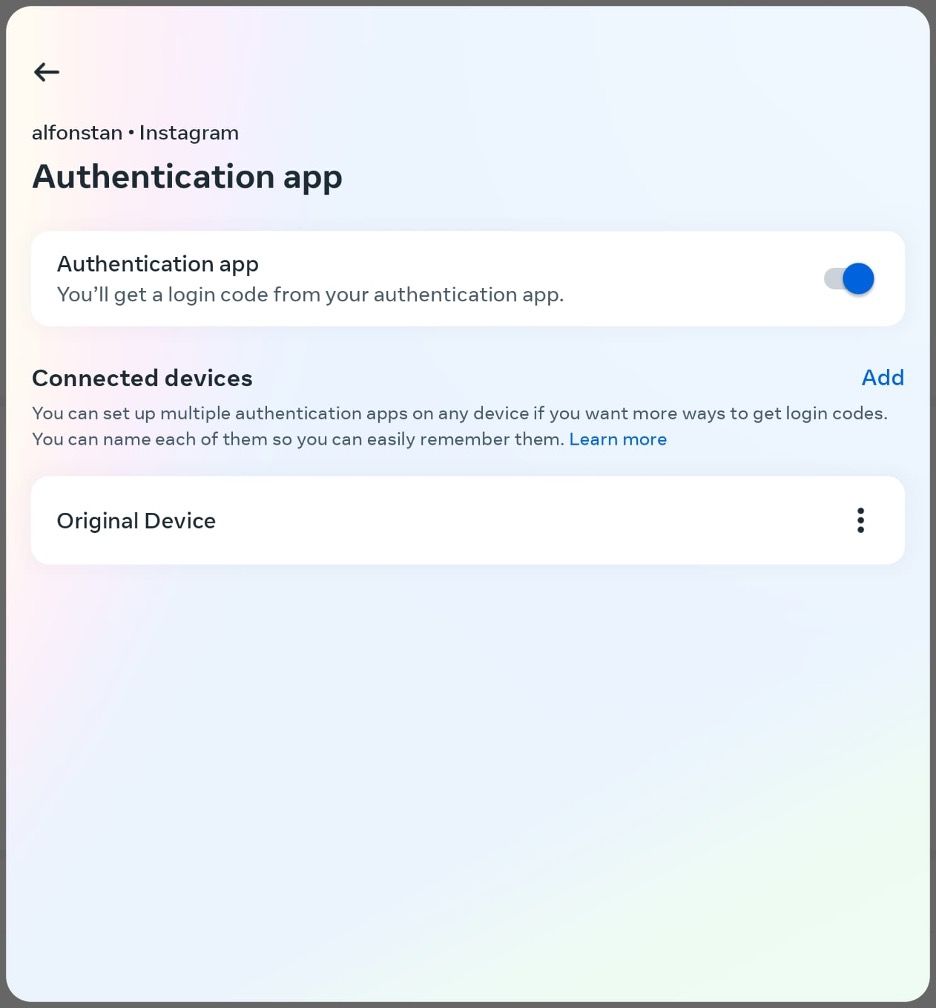

- TFA Two Factor Authentication (OTP One Time PAssword) akan melindungi akun anda dari pencurian. Sekalipun anda tertipu memberikan password anda, akun yang dilindungi TFA masih tetap akan aman karena untuk mengakses akun Instagram dari perangkat baru harus memasukkan TFA yang hanya anda miliki. Jika anda tidak mengaktifkan TFA lalu akun anda berhasil dicuri dan pencuri mengaktifkan TFA, sebaliknya anda yang akan terkunci dari akun anda karena tidak memiliki TFA yang telah diaktifkan oleh pencuri. Karena itu segera aktifkan TFA pada akun Instagram dan akun penting lainnya. Di Instagram anda dengan mengakses [Account Center] [Password and security][Two-factor authentication]. (lihat gambar 7).

Disarankan memilih TFA menggunakan Authentication app (gratis) karena secara teknis lebih aman dari TFA melalui SMS (Text message). (lihat gambar 8). Jika anda yakin anda selalu menguasai SMS anda atau Whatsapp, anda bisa mengaktifkan fitur tersebut. Sebagai catatan, jika anda tertipu menjalankan APK pencuri SMS, maka TFA menggunakan SMS akan bocor, inilah salah satu sebab kami menyarankan menggunakan Authentication app.

Apa yang harus dilakukan pihak terkait

Akun Instagram merupakan salah satu aset digital penting bagi pelaku bisnis. Secara teknis memang sekuriti merupakan tanggung jawab pemilik akun dan penyelenggara layanan sudah memberikan sarana melindungi dari pencurian akun. Namun penyelenggara layanan tetap harus tanggap terhadap apa yang sudah terjadi dan tidak membiarkan korban penipuan terkunci pada akunnya. Sebagai gambaran, salah satu akun komunitas yang berhasil mengkalim kembali akunnya karena masih menguasai email lama tetapi tetap terkunci dan tidak dapat mengakses akunnya karena TFAnya diaktifkan oleh pembajak akun. Hal ini harusnya menjadi perhatian pengelola platform untuk segera menyempurnakan sistemnya dan korban penipuan yang berhak bisa mengklaim kembali haknya dan tidak dihadapkan pada jalan buntu.

Pihak berwenang seperti Kominfo harus selalu mengikuti trend penipuan teranyar. Melihat maraknya pencurian akun dan korban yang terkunci pada akunnya harusnya Kominfo dapat menjalankan perannya sebagai pengawas dan meminta penyelenggara layanan memberikan solusi ketika korban pencurian akun menghadapi jalan buntu terkunci pada akunnya sendiri karena penyelenggara layanan terkesan kurang peduli pada apa yang sedang dialami korban penipuan.

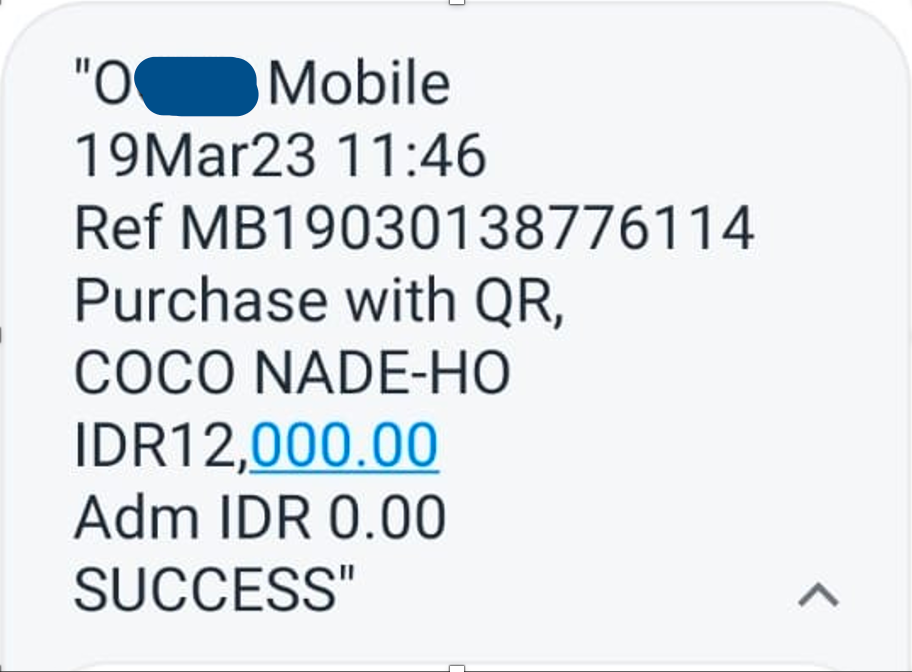

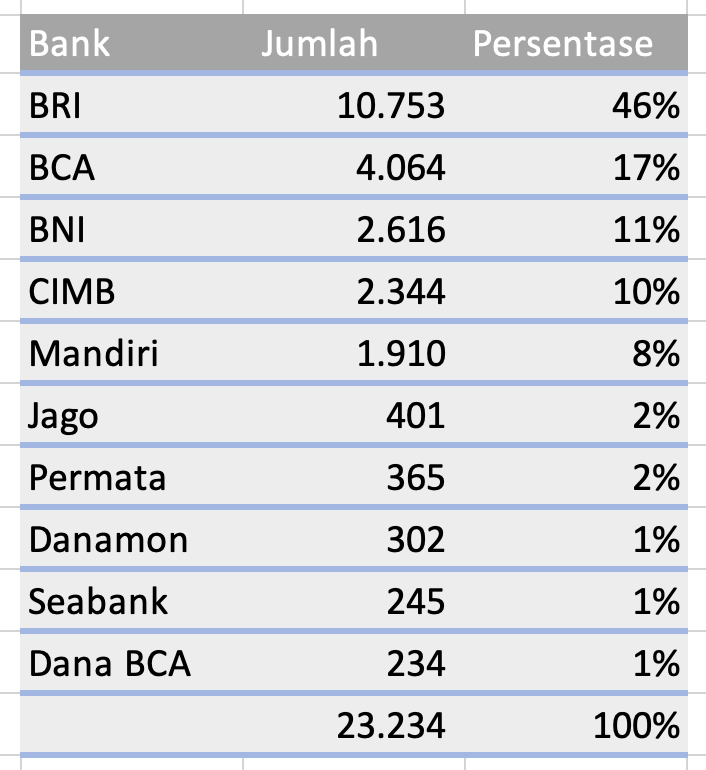

Pihak kepolisian dan Kominfo sebenarnya dapat melakukan langkah pro aktif melacak pelaku penipuan seperti meminta informasi data akses penipu ke Instagram dan menelusuri alur rekening yang digunakan untuk menampung hasil penipuan. Jika rekening yang digunakan adalah rekening bodong, maka teguran keras perlu diberikan kepada Bank yang membuka rekening tersebut karena tidak menjalankan proses KYC (Know Your Customer) yang benar dalam membuka rekening bank. Sebaliknya jika rekening dibuka menggunakan KTP asli, pemilik identitas harus segera dimintai pertanggung jawabannya.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog

JAM KANTOR

- Mon - Fri

- -

- Saturday

- Appointment Only

- Sunday

- Closed